2019-05-18 22:05:11

李明

|

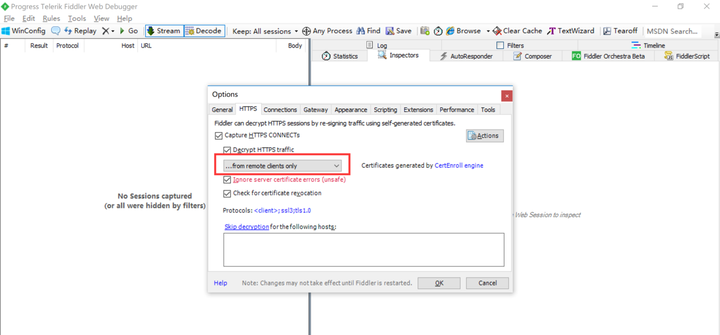

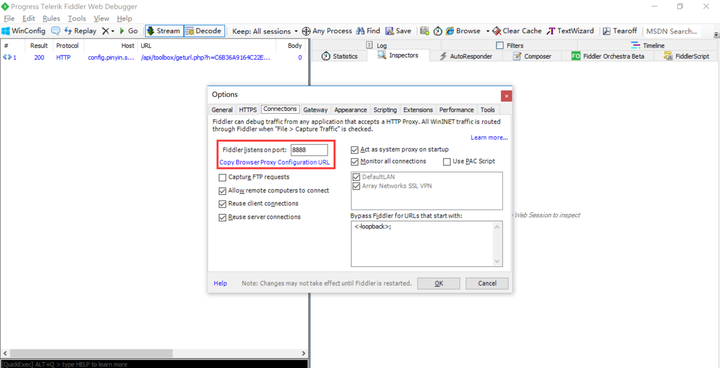

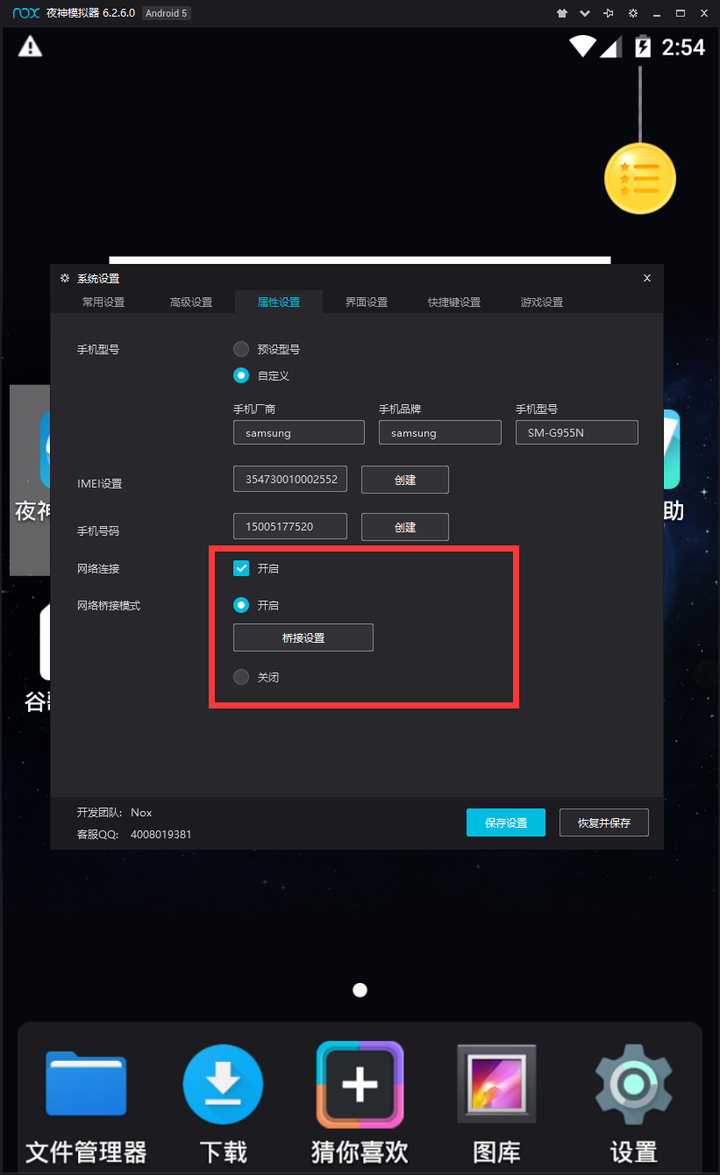

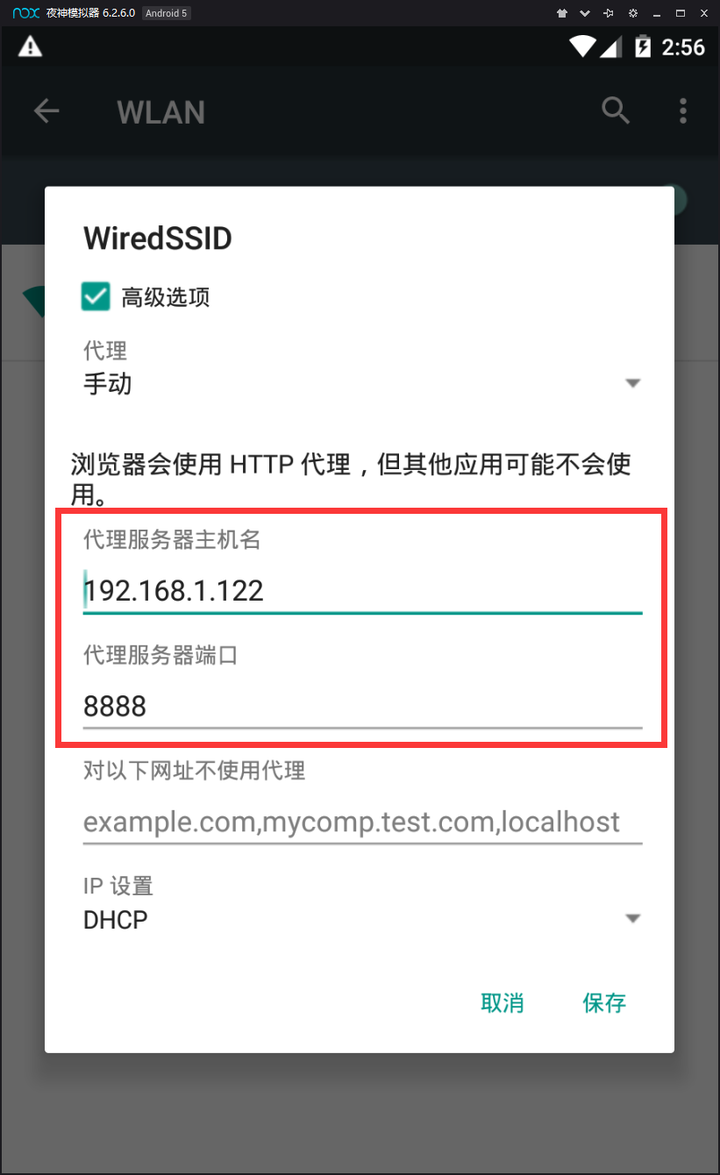

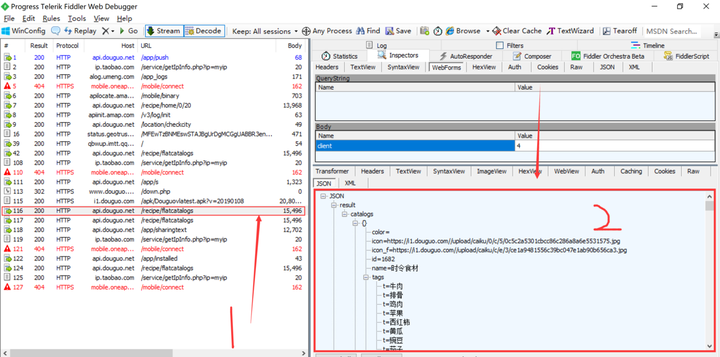

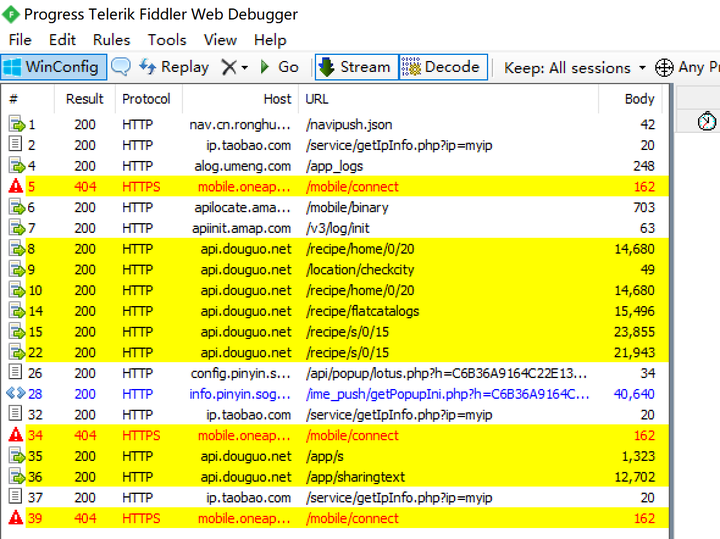

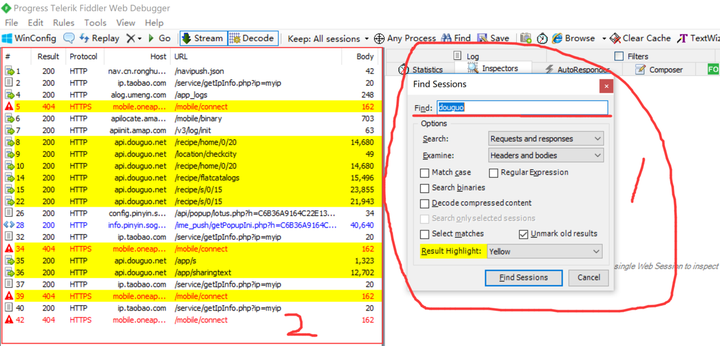

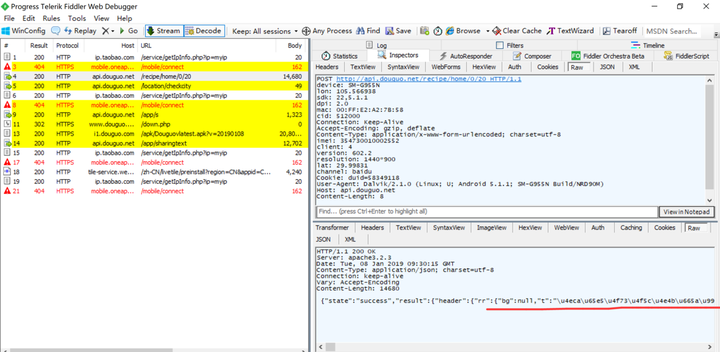

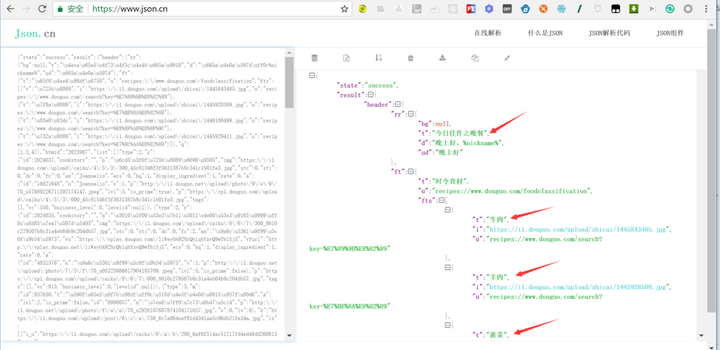

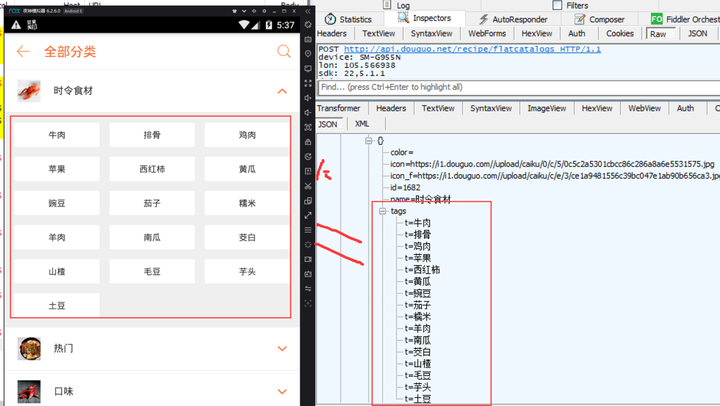

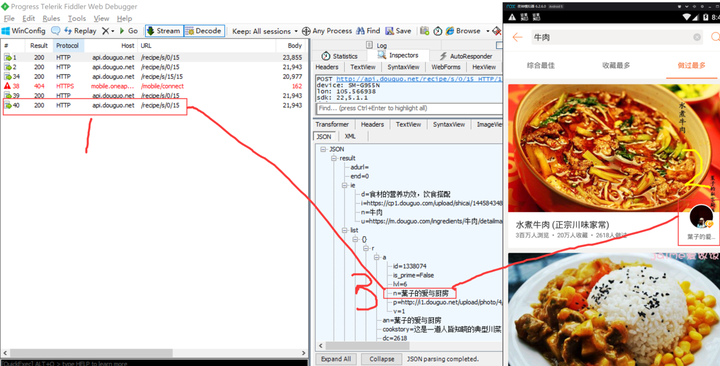

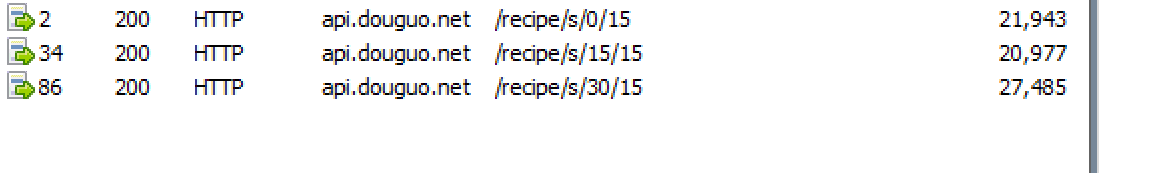

准备工作

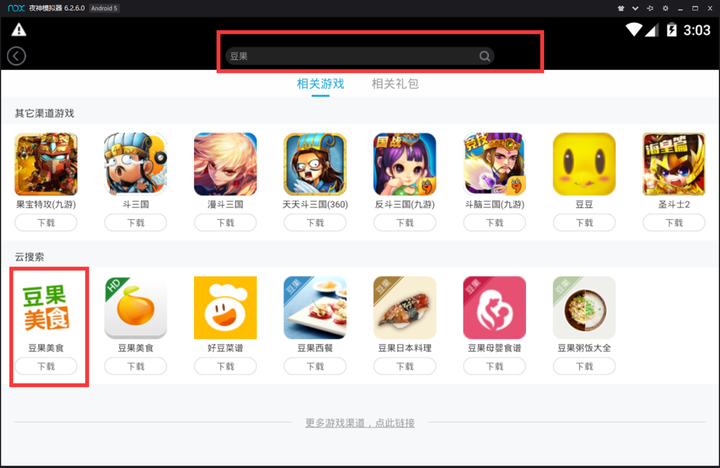

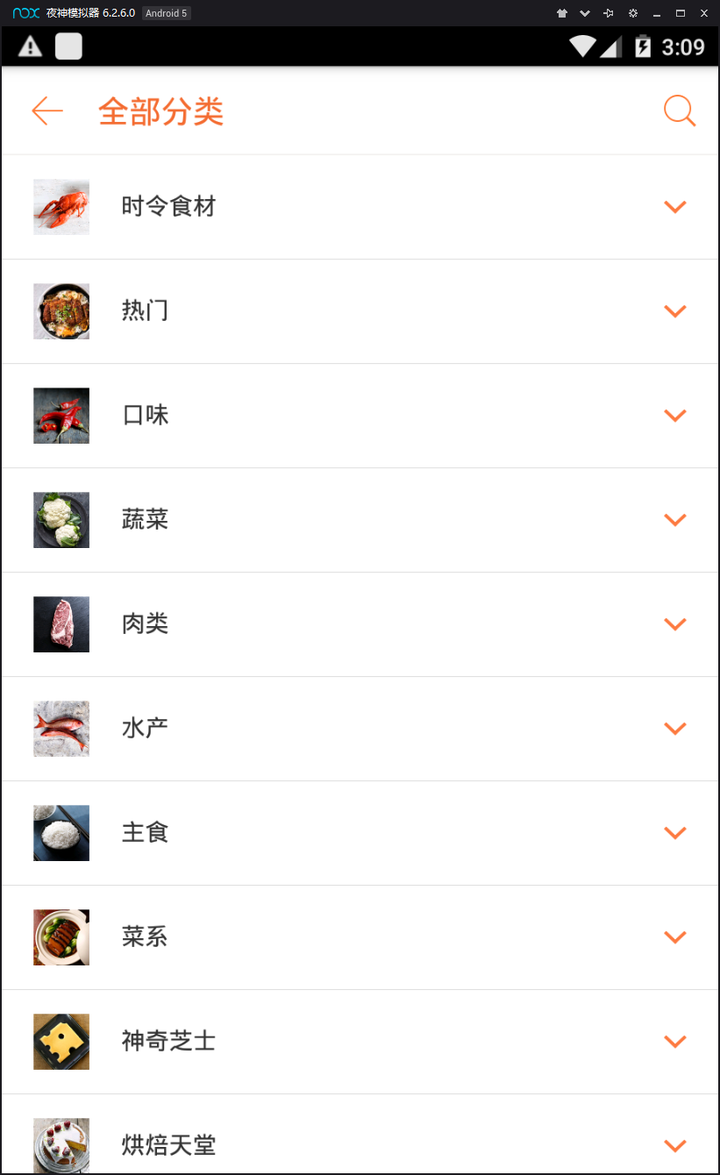

抓取目标

PS:本次通过fiddler监控和发现app请求的规则。下次开始写python脚本进行爬取数据。

|